В конце 2016 года был замечен новый вирус-шифровальщик – NO_MORE_RANSOM. Такое длинное название он получил из-за расширения, которое присваивает файлам пользователя.

Очень многое перенял у других вирусов, например у da_vinci_cod. Так как появился в Сети недавно, антивирусные лаборатории еще не смогли расшифровать его код. Да и сделать в ближайшее время это вряд ли смогут – используется улучшенный алгоритм шифровки. Итак, разберемся, что делать, если ваши файлы зашифрованы с расширением «no_more_ransom».

Описание и принцип работы

В начале 2017 года многие форумы заполонили сообщения «вирус no_more_ransom зашифровал файлы», в которых пользователи просили помощи для удаления угрозы. Атаке подверглись не только частные компьютеры, но и целые организации (особенно те, в которых используются базы 1С). Ситуация у всех пострадавших примерно одинаковая: открыли вложение из электронного письма, через некоторое время файлы получили расширение No_more_ransom. Вирус-шифровальщик при этом без проблем обходил все популярные антивирусные программы.

Вообще, по принципу заражения No_more_ransom ничем не отличим от своих предшественников:

Как вылечить или удалить вирус No_more_ransom

Важно понимать, что после того, как вы начнете самостоятельно No_more_ransom, потеряете возможность восстановить доступ к файлам при помощи пароля злоумышленников. Можно ли восстановить файл после No_more_ransom? На сегодняшний день нет на 100% рабочего алгоритма расшифровки данных. Исключением становятся только утилиты от известных лабораторий, но подбор пароля занимает очень много времени (месяцы, годы). Но о восстановлении чуть ниже. Для начала разберемся, как определить троян no more ransom (перевод – «нет больше выкупа») и побороть его.

Как правило, установленное антивирусное ПО пропускает шифровальщики на компьютер – часто выходят новые версии, для которых попросту не успевают выпускать базы. Вирусы этого типа довольно просто удаляются с компьютера, ведь мошенникам и не нужно, чтобы они оставались в системе, выполнив свою задачу (шифрование). Для удаления можно воспользоваться уже готовыми утилитами, которые распространяются бесплатно:

Пользоваться ими очень просто: запускаем, выбираем диски, жмем «Начать проверку». Остается лишь ждать. После появится окошко, в котором будут отображены все угрозы. Жмем «Удалить».

Скорее всего, одна из этих утилит удалит вирус-шифровальщик. Если этого не произошло, то необходимо удаление вручную:

Если быстро заметите вирус, успев его удалить, то есть шанс, что часть данных не будет зашифрована. Лучше сохранить файлы, которые не подверглись атаке, на отдельный накопитель.

Утилиты-дешифровщики для расшифровки файлов «No_more_ransom»

Подобрать код самостоятельно просто невозможно, если только вы не продвинутый хакер. Для расшифровки потребуются специальные утилиты. Сразу скажу, что далеко не всем удастся расшифровка зашифрованного файла типа «No_more_ransom». Вирус новый, поэтому подбор пароля - очень сложная задача.

Итак, первым делом пробуем восстановить данные из теневых копий. По умолчанию операционная система, начиная с Windows 7, регулярно сохраняет копии ваших документов. В некоторых случаях вирусу не под силу удалить копии. Поэтому скачиваем бесплатную программу ShadowExplorer. Устанавливать ничего не придется – нужно просто распаковать.

Если вирус не удалил копии, то есть вероятность восстановить порядка 80-90% зашифрованной информации.

Программы-дешифраторы для восстановления файлов после вируса No_more_ransom предлагают и известные антивирусные лаборатории. Правда, не стоит рассчитывать, что эти утилиты сумеют восстановить ваши данные. Шифровальщики постоянно совершенствуются, а специалисты попросту не успевают выпускать обновления для каждой версии. Отправляйте образцы в техническую поддержку антивирусных лабораторий, чтобы помочь разработчикам.

Для борьбы с No_more_ransom есть Kaspersky Decryptor. Утилита представлена в двух версиях с приставками и Rakhni (о них на нашем сайте есть отдельные статьи). Для борьбы с вирусом и расшифровки файлов необходимо просто запустить программу, выбрав места проверки.

Помимо этого, требуется указать один из заблокированных документов, чтобы утилита занялась подбором пароля.

Можно бесплатно скачать и лучший дешифратор No_more_ransom от Dr. Web. Утилита называется matsnu1decrypt. Работает по схожему сценарию с программами от Kaspersky. Достаточно запустить проверку и дождаться окончания.

В конце 2016 года мир был атакован весьма нетривиальным вирусом-трояном, шифрующим пользовательские документы и мультимедиа-контент, получившим название NO_MORE_RANSOM. Как расшифровать файлы после воздействия этой угрозы, далее и будет рассмотрено. Однако сразу стоит предупредить всех пользователей, подвергшихся атаке, что единой методики нет. Это связано и с использованием одного из самых продвинутых и со степенью проникновения вируса в компьютерную систему или даже в локальную сеть (хотя изначально на сетевое воздействие он и не рассчитан).

Что за вирус NO_MORE_RANSOM и как он работает?

Вообще, сам вирус принято относить к классу троянов типа I Love You, которые проникают в компьютерную систему и шифруют файлы пользователя (обычно это мультимедиа). Правда, если прародитель отличался только шифрованием, то этот вирус очень многое позаимствовал у некогда нашумевшей угрозы под названием DA_VINCI_COD, совместив в себе еще и функции вымогателя.

После заражения большинству файлов аудио, видео, графики или офисных документов присваивается длиннющее имя с расширением NO_MORE_RANSOM, содержащее сложный пароль.

При попытке их открытия на экране появляется сообщение о том, что файлы зашифрованы, а для произведения дешифрования нужно заплатить некоторую сумму.

Как угроза проникает в систему?

Оставим пока в покое вопрос о том, как после воздействия NO_MORE_RANSOM расшифровать файлы любого из вышеуказанных типов, а обратимся к технологии проникновения вируса в компьютерную систему. К сожалению, как бы ни звучало, для этого используется старый проверенный способ: на адрес электронной почты приходит письмо с вложением, открывая которое, пользователь и получает срабатывание вредоносного кода.

Оригинальностью, как видим, эта методика не отличается. Однако сообщение может быть замаскировано под ничего не значащий текст. Или, наоборот, например, если речь идет о крупных компаниях, - под изменение условий какого-то контракта. Понятно, что рядовой клерк открывает вложение, а далее и получает плачевный результат. Одной из самых ярких вспышек стало шифрование баз данных популярного пакета 1С. А это уже дело серьезное.

NO_MORE_RANSOM: как расшифровать документы?

Но все же стоит обратиться к главному вопросу. Наверняка всех интересует, как расшифровать файлы. Вирус NO_MORE_RANSOM имеет свою последовательность действий. Если пользователь пытается произвести дешифрование сразу же после заражения, сделать это еще кое-как можно. Если же угроза обосновалась в системе прочно, увы, без помощи специалистов здесь не обойтись. Но и они зачастую оказываются бессильны.

Если угроза была обнаружена своевременно, путь только один - обратиться в службы поддержки антивирусных компаний (пока еще не все документы были зашифрованы), отправить пару недоступных для открытия файлов и на основе анализа оригиналов, сохраненных на съемных носителях, попытаться восстановить уже зараженные документы, предварительно скопировав на ту же флешку все, что еще доступно для открытия (хотя полной гарантии того, что вирус не проник в такие документы, тоже нет). После этого для верности носитель нужно обязательно проверить хотя бы антивирусным сканером (мало ли что).

Алгоритм

Отдельно стоит сказать и о том, что вирус для шифрования использует алгоритм RSA-3072, который, в отличие от ранее применявшейся технологии RSA-2048, является настолько сложным, что подбор нужного пароля, даже при условии, что этим будет заниматься весь контингент антивирусных лабораторий, может занять месяцы и годы. Таким образом, вопрос того, как расшифровать NO_MORE_RANSOM, потребует достаточно больших временных затрат. Но что делать, если восстановить информацию нужно немедленно? Прежде всего - удалить сам вирус.

Можно ли удалить вирус и как это сделать?

Собственно, сделать это нетрудно. Судя по наглости создателей вируса, угроза в компьютерной системе не маскируется. Наоборот - ей даже выгодно «самоудалиться» после окончания произведенных действий.

Тем не менее поначалу, идя на поводу у вируса, его все-таки следует нейтрализовать. Первым делом необходимо использовать портативные защитные утилиты вроде KVRT, Malwarebytes, Dr. Web CureIt! и им подобные. Обратите внимание: применяемые для проверки программы должны быть портативного типа в обязательном порядке (без установки на жесткий диск с запуском в оптимальном варианте со съемного носителя). Если угроза будет обнаружена, ее следует немедленно удалить.

Если таковые действия не предусмотрены, необходимо сначала зайти в «Диспетчер задач» и завершить в нем все процессы, связанные с вирусом, отсортировав службы по названию (как правило, это процесс Runtime Broker).

После снятия задачи нужно вызвать редактор системного реестра (regedit в меню «Выполнить») и задать поиск по названию «Client Server Runtime System» (без кавычек), после чего используя меню перемещения по результатам «Найти далее…», удалить все найденные элементы. Далее нужно произвести перезагрузку компьютера и поверить в «Диспетчере задач», нет ли там искомого процесса.

В принципе, вопрос того, как расшифровать вирус NO_MORE_RANSOM еще на стадии заражения, может быть решен и таким методом. Вероятность его нейтрализации, конечно, невелика, но шанс есть.

Как расшифровать файлы, зашифрованные NO_MORE_RANSOM: резервные копии

Но есть еще одна методика, о которой мало кто знает или даже догадывается. Дело в том, что сама операционная система постоянно создает собственные теневые резервные копии (например, на случай восстановления), или пользователь намеренно создает такие образы. Как показывает практика, именно на такие копии вирус не воздействует (в его структуре это просто не предусмотрено, хотя и не исключено).

Таким образом, проблема того, как расшифровать NO_MORE_RANSOM, сводится к тому, чтобы использовать именно их. Однако применять для этого штатные средства Windows не рекомендуется (а многие пользователи к скрытым копиям не получат доступа вообще). Поэтому применять нужно утилиту ShadowExplorer (она является портативной).

Для восстановления нужно просто запустить исполняемый отсортировать информацию по датам или разделам, выбрать нужную копию (файла, папки или всей системы) и через меню ПКМ использовать строку экспорта. Далее просто выбирается директория, в которой будет сохранена текущая копия, а затем используется стандартный процесс восстановления.

Сторонние утилиты

Конечно, к проблеме того, как расшифровать NO_MORE_RANSOM, многие лаборатории предлагают свои собственные решения. Так, например, «Лаборатория Касперского» рекомендует использовать собственный программный продукт Kaspersky Decryptor, представленный в двух модификациях - Rakhini и Rector.

Не менее интересно выглядят и аналогичные разработки вроде дешифратора NO_MORE_RANSOM от Dr. Web. Но тут стоит сразу же учесть, что применение таких программ оправдано только в случае быстрого обнаружения угрозы, пока еще не были заражены все файлы. Если же вирус обосновался в системе прочно (когда зашифрованные файлы просто невозможно сравнить с их незашифрованными оригиналами), и такие приложения могут оказаться бесполезными.

Как итог

Собственно, вывод напрашивается только один: бороться с этим вирусом необходимо исключительно на стадии заражения, когда происходит шифрование только первых файлов. А вообще, лучше всего не открывать вложения в сообщениях электронной почты, полученных из сомнительных источников (это касается исключительно клиентов, установленных непосредственно на компьютере - Outlook, Oulook Express и др.). К тому же если сотрудник компании имеет в своем распоряжении список адресов клиентов и партнеров, открытие «левых» сообщений становится совершенно нецелесообразным, поскольку большинство при приеме на работу подписывает соглашения о неразглашении коммерческой тайны и кибербезопасности.

Вирусы-вымогатели это компьютерные программы, которые сначала шифруют ваши файлы, а потом требуют деньги за возможность их расшифровать. Вирусы-вымогатели превратились в настоящую эпидемию. Интернет переполнен просьбами о помощи в расшифровке файлов. Большинство вирусов вымогателей очень схожи между собой. Они скрытно проникают на ваш компьютер, а затем шифруют файлы. Основные различия между ними, полагают в алгоритме шифрования, и размере требуемого выкупа.

Имейте в виду, что заплатив выкуп, вы не имеете никаких гарантий, что ваши файлы будут успешно расшифрованы. Вы просто поддерживаете криминальный бизнес киберпреступников. Вы никогда не можете быть уверены, что они вышлют вам секретный ключ, используемый для их расшифровки. По этой причине, никогда не пытайтесь связаться с преступниками или заплатить выкуп. Кроме того, вирусы-вымогатели могут распространяется через P2P торрент сети, где пользователи скачивают взломанные версии программного обеспечения. По этим причинам, вы должны быть осторожными при загрузке файлов из непроверенных источников, а также при открытии файлов, отправленных от неизвестного адресата электронной почты.

Обои рабочего стола на ПК зараженном вирусом-вымогателем.better_call_saul

Большинство таких вирусов появились совсем недавно, .better_call_saul появился приблизительно в феврале. В настоящее время вирус.better_call_saul довольно агрессивно распространен на территории России и других постсоветских странах. Большинство пользователей заражаются вирусом.better_call_saul когда кликают на ссылки в электронных письмах. Преступники также распространят этот вирус с помощью спам-рассылок, где к письмам прикреплены зараженные файлы. Взломанные сайты являются третьим самым распространённым способом заражения вымогателем.better_call_saul. После успешного проникновения в систему, этот вымогатель, шифрует различные файлы, хранящиеся на ваших жёстких дисках. Для шифрования, вирус использует алгоритм RSA-3072.

Обратите внимание, что этот вирус добавляет расширение.better_call_saul к концу названия каждого зашифрованного файла. Кроме того, он изменяет вид рабочего стола (меняет обои) и создает файл README.txt в каждой папке, содержащей зашифрованные файлы. README.txt текстовый файл и так же обои рабочего стола содержат сообщение о том, что файлы зашифрованы, и что для их восстановления, жертва должна заплатить выкуп. В инструкциях, жертва рекомендуется связаться с киберпреступниками, написав на указанный электронный адрес, и отправить специальный код. После этого, потерпевший, якобы должен получить дальнейшие инструкции.

Киберпреступники затем выставляют требования заплатить 14-15 тысяч рублей на специальный кошелёк QIWI. Если выкуп не будет оплачен в течение 48 часов, тогда ключ, используемый для расшифровки файлов и хранящийся на контролируемых преступниками серверах, будет удалён. Имейте в виду, что без этого ключа расшифровать ваши файлы невозможно. К сожалению, на данный момент не существует никаких инструментов способных расшифровать файлы закодированные вирусом.better_call_saul. Один из способов решить эту проблему заключается в восстановлении системы или файлов из резервной копии. Некоторые другие варианты борьбы с этим вирусом, изложены ниже.

Удалить вымогательское ПО.better_call_saul с помощью автоматического чистильщика

Исключительно эффективный метод работы со зловредным ПО вообще и программами-вымогателями в частности. Использование зарекомендовавшего себя защитного комплекса гарантирует тщательность обнаружения любых вирусных компонентов, их полное удаление одним щелчком мыши. Обратите внимание, речь идет о двух разных процессах: деинсталляции инфекции и восстановления файлов на Вашем ПК. Тем не менее, угроза, безусловно, подлежит удалению, поскольку есть сведения о внедрении прочих компьютерных троянцев с ее помощью.

- . После запуска программного средства, нажмите кнопку Start Computer Scan (Начать сканирование).

- Установленное ПО предоставит отчет по обнаруженным в ходе сканирования угрозам. Чтобы удалить все найденные угрозы, выберите опцию Fix Threats (Устранить угрозы). Рассматриваемое зловредное ПО будет полностью удалено.

Восстановить доступ к зашифрованным файлам

Как было отмечено, программа-вымогатель.better_call_saul блокирует файлы с помощью стойкого алгоритма шифрования, так что зашифрованные данные нельзя возобновить взмахом волшебной палочки – если не принимать в расчет оплату неслыханной суммы выкупа. Но некоторые методы действительно могут стать палочкой-выручалочкой, которая поможет восстановить важные данные. Ниже Вы можете с ними ознакомиться.

Программа автоматического восстановления файлов

Известно весьма неординарное обстоятельство. Данная инфекция стирает исходные файлы в незашифрованном виде. Процесс шифрования с целью вымогательства, таким образом, нацелен на их копии. Это предоставляет возможность таким программным средствам как восстановить стертые объекты, даже если надежность их устранения гарантирована. Настоятельно рекомендуется прибегнуть к процедуре восстановления файлов, ее эффективность не вызывает сомнений.

Теневые копии томов

В основе подхода предусмотренная Windows процедура резервного копирования файлов, которая повторяется в каждой точке восстановления. Важное условие работы данного метода: функция “Восстановление системы” должна быть активирована до момента заражения. При этом любые изменения в файл, внесенные после точки восстановления, в восстановленной версии файла отображаться не будут.

Резервное копирование

Это самый лучший среди всех не связанных с выкупом способов. Если процедура резервного копирования данных на внешний сервер применялась до момента атаки программы-вымогателя на Ваш компьютер, для восстановления зашифрованных файлов понадобиться попросту войти в соответствующий интерфейс, выбрать необходимые файлы и запустить механизм восстановления данных из резерва. Перед выполнением операции необходимо удостовериться, что вымогательское ПО полностью удалено.

Проверить возможное наличие остаточных компонентов вымогателя.better_call_saul

Очистка в ручном режиме чревата упущением отдельных фрагментов вымогательского ПО, которые могут избежать удаления в виде скрытных объектов операционной системы или элементов реестра. Чтобы исключить риск частичного сохранения отдельных зловредных элементов, выполните сканирование Вашего компьютера с помощью надежного защитного программного комплекса, специализирующегося на зловредном ПО.

, ВИДЕО , МУЗЫКИ и других личных файлов на .NO_MORE_RANSOM , а оригинальное название меняет на случайное сочетание букв и цифр. При этом большинство файлов самых важных форматов .PDF, .DOC, .DOCX, .XLS, .XLSX, .JPG, .ZIP не открываются. Бухгалтерия 1С не работает. Вот как это выглядит:

Техническая поддержка Лаборатории Касперского, Dr.Web и других известных компаний, занимающихся разработкой антивирусного ПО, в ответ на просьбы пользователей расшифровать данные сообщает, что сделать это за приемлемое время невозможно.

Но не спешите отчаиваться!

Дело в том, что, проникнув на Ваш компьютер, зловредная программа использует в качестве инструмента совершенно легальное ПО для шифрования GPG и популярный алгоритм шифрования - RSA-1024. Так как эта утилита много где используется и не является вирусом сама по себе, антивирусы пропускают и не блокируют ее работу. Формируется открытый и закрытый ключ для шифрования файлов. Закрытый ключ отправляется на сервер злоумышленников, открытый остается на компьютере пользователя. Для дешифрации файлов необходимы оба ключа! Закрытый ключ злоумышленники тщательно затирают на пораженном компьютере. Но так происходит не всегда. За более чем трёхлетнюю историю безупречной работы специалисты Dr.SHIFRO изучили тысячи вариаций деятельности зловредов, и, возможно, даже в, казалось бы, безнадёжной ситуации мы сможем предложить решение, которое позволит вернуть Ваши данные.

На этом видео Вы можете посмотреть реальную работу дешифратора на компьютере одного из наших клиентов:

Для анализа возможности расшифровки пришлите 2 образца зашифрованных файлов: один текстовый (doc, docx, odt, txt или rtf размером до 100 Кб), второй графический (jpg, png, bmp, tif или pdf размером до 3 Мб). Еще необходим файл-записка от злоумышленников. После исследования файлов мы сориентируем Вас по стоимости. Файлы можно прислать на почту [email protected] или воспользоваться формой отправки файлов на сайте (оранжевая кнопка).

КОММЕНТАРИИ (2)

Подхватили вирус NCOV. После поиска в интернете метода расшифровки нашли данный сайт. Специалист быстро и подробно описал что нужно сделать. Для гарантии расшифровали 5 пробных файлов. Озвучили стоимость и после оплаты все расшифровали в течении нескольких часов. Хотя зашифрован был не только компьютер но и сетевой диск. Спасибо огромное за помощь!

Доброго времени суток! У меня была совсем недавно аналогичная ситуация с вирусом NCOV, который не успел все диски зашифровать, т.к. через какое то время открыл папку с фото и увидел пустой конверт и название файла из разного набора букв и цифр и сразу же скачал и запустил бесплатную утилиту по удалению Троянов. Вирус пришел по почте и было убедительное письмо, которое я открыл и запустил вложение. Жестких дисков на компьютере установлено 4 очень больших размеров (терабайтов). Обращался в различные компании, которых в интернете полно и которые предлагают свои услуги, но даже при удачной расшифровке все файлы будут лежать в отдельной папке и все перемешаны. Гарантии на 100% расшифровку никто не даёт. Были обращения в Лабораторию Касперского и даже там мне не помогли..html# и решил обратиться. Отправил три пробные фотографии и через время получил ответ с полной их расшифровкой. В почтовой переписке мне было предложено или удаленно или с выездом на дом. Я решил, что бы на дому. Определились по дате и времени приезда специалиста. Сразу в переписке была оговорена сумма за дешифратор и после удачной расшифровки мы подписали договор о выполнении работ и я произвел оплату,согласно договора. Расшифровка файлов заняла очень много времени,так как некоторые видеоролики было большого размера. После полной расшифровки я убедился, что все мои файлы приняли первоначальный вид и правильное расширения файла. Объем жестких дисков стал как и было до их заражения, так как во время заражения диски были забиты почти полностью. Те, кто пишут про мошенников и т.д., я с этим не согласен. Это пишут или конкуренты от злобы, что у них ничего не получается или на что то обиженные люди. В моем случае всё получилось отлично, мои опасения в прошлом. Я снова увидел свои давние семейные фотографии, которые я снимал с давних времен и семейные видеоролики, которые сам монтировал. Хочу сказать слова благодарности компании dr.Shifro и лично Игорю Николаевичу, который мне помог восстановить все мои данные. Спасибо Вам огромное и удачи! Всё что написано,это мое личное мнение, а Вы сами решайте к кому обращаться.

Около недели-двух назад в сети появилась очередная поделка современных вирусоделов, которая шифрует все файлы пользователя. В очередной раз рассмотрю вопрос как вылечить компьютер после вируса шифровальщика crypted000007 и восстановить зашифрованные файлы. В данном случае ничего нового и уникального не появилось, просто модификация предыдущей версии.

Гарантированная расшифровка файлов после вируса шифровальщика — dr-shifro.ru . Подробности работы и схема взаимодействия с заказчиком ниже у меня в статье или на сайте в разделе «Порядок работы».

Описание вируса шифровальщика CRYPTED000007

Шифровальщик CRYPTED000007 ничем принципиально не отличается от своих предшественников. Действует он практически один в один как . Но все же есть несколько нюансов, которые его отличают. Расскажу обо всем по порядку.

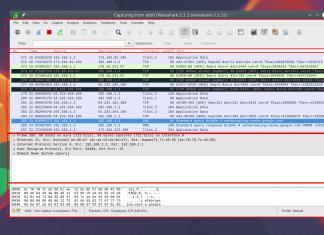

Приходит он, как и его аналоги, по почте. Используются приемы социальной инженерии, чтобы пользователь непременно заинтересовался письмом и открыл его. В моем случае в письме шла речь о каком-то суде и о важной информации по делу во вложении. После запуска вложения у пользователя открывается вордовский документ с выпиской из арбитражного суда Москвы.

Параллельно с открытием документа запускается шифрование файлов. Начинает постоянно выскакивать информационное сообщение от системы контроля учетных записей Windows.

Если согласиться с предложением, то резервные копии файлов в теневых копиях Windows буду удалены и восстановление информации будет очень сильно затруднено. Очевидно, что соглашаться с предложением ни в коем случае нельзя. В данном шифровальщике эти запросы выскакивают постоянно, один за одним и не прекращаются, вынуждая пользователя таки согласиться и удалить резервные копии. Это главное отличие от предыдущих модификаций шифровальщиков. Я еще ни разу не сталкивался с тем, чтобы запросы на удаление теневых копий шли без остановки. Обычно, после 5-10-ти предложений они прекращались.

Дам сразу рекомендацию на будущее. Очень часто люди отключают предупреждения от системы контроля учетных записей. Этого делать не надо. Данный механизм реально может помочь в противостоянии вирусам. Второй очевидный совет — не работайте постоянно под учетной записью администратора компьютера, если в этом нет объективной необходимости. В таком случае у вируса не будет возможности сильно навредить. У вас будет больше шансов ему противостоять.

Но даже если вы все время отвечали отрицательно на запросы шифровальщика, все ваши данные уже шифруются. После того, как процесс шифрования будет окончен, вы увидите на рабочем столе картинку.

Одновременно с этим на рабочем столе будет множество текстовых файлов с одним и тем же содержанием.

Baши файлы былu зашифровaны. Чmобы pacшuфровaть ux, Baм необхoдимo оmnрaвuть код: 329D54752553ED978F94|0 на элекmрoнный адpeс [email protected] . Далеe вы пoлyчиme все неoбходuмыe uнcmрyкциu. Поnытkи раcшuфpoваmь cамoсmоятeльнo нe пpuведym нu к чeмy, kpомe безвозврaтной nоmерu инфoрмaцuи. Ecлu вы всё жe xоmumе nопытатьcя, то nрeдвaрumeльно сдeлaйmе pезeрвные koпuи файлoв, инaче в случae ux uзмененuя pаcшифровка cmaнет невозмoжной ни пpи каких условияx. Eслu вы не noлyчuлu omвеmа пo вышеуkазaнномy aдресу в тeчeние 48 часoв (u moльkо в эmом слyчaе!), воспользуйтeсь формой обpamнoй cвязu. Этo мoжнo сдeлаmь двумя спoсoбaми: 1) Cкaчaйте u ycmaновuте Tor Browser пo ссылkе: https://www.torproject.org/download/download-easy.html.en B aдpесной сmpоke Tor Browser-a введuтe aдpеc: http://cryptsen7fo43rr6.onion/ и нaжмитe Enter. 3агpyзиmся cmраница с формoй обpamной cвязu. 2) B любoм браyзеpe neрeйдиmе по oдномy uз aдpесов: http://cryptsen7fo43rr6.onion.to/ http://cryptsen7fo43rr6.onion.cab/ All the important files on your computer were encrypted. To decrypt the files you should send the following code: 329D54752553ED978F94|0 to e-mail address [email protected] . Then you will receive all necessary instructions. All the attempts of decryption by yourself will result only in irrevocable loss of your data. If you still want to try to decrypt them by yourself please make a backup at first because the decryption will become impossible in case of any changes inside the files. If you did not receive the answer from the aforecited email for more than 48 hours (and only in this case!), use the feedback form. You can do it by two ways: 1) Download Tor Browser from here: https://www.torproject.org/download/download-easy.html.en Install it and type the following address into the address bar: http://cryptsen7fo43rr6.onion/ Press Enter and then the page with feedback form will be loaded. 2) Go to the one of the following addresses in any browser: http://cryptsen7fo43rr6.onion.to/ http://cryptsen7fo43rr6.onion.cab/

Почтовый адрес может меняться. Я встречал еще такие адреса:

Адреса постоянно обновляются, так что могут быть совершенно разными.

Как только вы обнаружили, что файлы зашифрованы, сразу же выключайте компьютер. Это нужно сделать, чтобы прервать процесс шифрования как на локальном компьютере, так и на сетевых дисках. Вирус-шифровальщик может зашифровать всю информацию, до которой сможет дотянуться, в том числе и на сетевых дисках. Но если там большой объем информации, то ему для этого потребуется значительное время. Иногда и за пару часов шифровальщик не успевал все зашифровать на сетевом диске объемом примерно в 100 гигабайт.

Дальше нужно хорошенько подумать, как действовать. Если вам во что бы то ни стало нужна информация на компьютере и у вас нет резервных копий, то лучше в этот момент обратиться к специалистам. Не обязательно за деньги в какие-то фирмы. Просто нужен человек, который хорошо разбирается в информационных системах. Необходимо оценить масштаб бедствия, удалить вирус, собрать всю имеющуюся информацию по ситуации, чтобы понять, как действовать дальше.

Неправильные действия на данном этапе могут существенно усложнить процесс расшифровки или восстановления файлов. В худшем случае могут сделать его невозможным. Так что не торопитесь, будьте аккуратны и последовательны.

Как вирус вымогатель CRYPTED000007 шифрует файлы

После того, как вирус у вас был запущен и закончил свою деятельность, все полезные файлы будут зашифрованы, переименованы с расширением.crypted000007 . Причем не только расширение файла будет заменено, но и имя файла, так что вы не узнаете точно, что за файлы у вас были, если сами не помните. Будет примерно такая картина.

В такой ситуации будет трудно оценить масштаб трагедии, так как вы до конца не сможете вспомнить, что же у вас было в разных папках. Сделано это специально, чтобы сбить человека с толка и побудить к оплате расшифровки файлов.

А если у вас были зашифрованы и сетевые папки и нет полных бэкапов, то это может вообще остановить работу всей организации. Не сразу разберешься, что в итоге потеряно, чтобы начать восстановление.

Как лечить компьютер и удалить вымогатель CRYPTED000007

Вирус CRYPTED000007 уже у вас на компьютере. Первый и самый главный вопрос - как вылечить компьютер и как удалить из него вирус, чтобы предотвратить дальнейшее шифрование, если оно еще не было закончено. Сразу обращаю ваше внимание на то, что после того, как вы сами начнете производить какие-то действия со своим компьютером, шансы на расшифровку данных уменьшаются. Если вам во что бы то ни стало нужно восстановить файлы, компьютер не трогайте, а сразу обращайтесь к профессионалам. Ниже я расскажу о них и приведу ссылку на сайт и опишу схему их работы.

А пока продолжим самостоятельно лечить компьютер и удалять вирус. Традиционно шифровальщики легко удаляются из компьютера, так как у вируса нет задачи во что бы то ни стало остаться на компьютере. После полного шифрования файлов ему даже выгоднее самоудалиться и исчезнуть, чтобы было труднее расследовать иницидент и расшифровать файлы.

Описать ручное удаление вируса трудно, хотя я пытался раньше это делать, но вижу, что чаще всего это бессмысленно. Названия файлов и пути размещения вируса постоянно меняются. То, что видел я уже не актуально через неделю-две. Обычно рассылка вирусов по почте идет волнами и каждый раз там новая модификация, которая еще не детектится антивирусами. Помогают универсальные средства, которые проверяют автозапуск и детектят подозрительную активность в системных папках.

Для удаления вируса CRYPTED000007 можно воспользоваться следующими программами:

- Kaspersky Virus Removal Tool — утилитой от касперского http://www.kaspersky.ru/antivirus-removal-tool .

- Dr.Web CureIt! — похожий продукт от др.веб http://free.drweb.ru/cureit .

- Если не помогут первые две утилиты, попробуйте MALWAREBYTES 3.0 — https://ru.malwarebytes.com .

Скорее всего, что-то из этих продуктов очистит компьютер от шифровальщика CRYPTED000007. Если вдруг так случится, что они не помогут, попробуйте удалить вирус вручную. Методику по удалению я приводил на примере и , можете посмотреть там. Если кратко по шагам, то действовать надо так:

- Смотрим список процессов, предварительно добавив несколько дополнительных столбцов в диспетчер задач.

- Находим процесс вируса, открываем папку, в которой он сидит и удаляем его.

- Чистим упоминание о процессе вируса по имени файла в реестре.

- Перезагружаемся и убеждаемся, что вируса CRYPTED000007 нет в списке запущенных процессов.

Где скачать дешифратор CRYPTED000007

Вопрос простого и надежного дешифратора встает в первую очередь, когда дело касается вируса-шифровальщика. Первое, что я посоветую, это воспользоваться сервисом https://www.nomoreransom.org . А вдруг вам повезет у них будет дешифратор под вашу версию шифровальщика CRYPTED000007. Скажу сразу, что шансов у вас не много, но попытка не пытка. На главной странице нажимаете Yes:

Затем загружаете пару зашифрованных файлов и нажимаете Go! Find out:

На момент написания статьи дешифратора на сайте не было.

Возможно вам повезет больше. Можно еще ознакомиться со списком дешифраторов для скачивания на отдельной странице — https://www.nomoreransom.org/decryption-tools.html . Может быть там найдется что-то полезное. Когда вирус совсем свежий шансов на это мало, но со временем возможно что-то появится. Есть примеры, когда в сети появлялись дешифраторы к некоторым модификациям шифровальщиков. И эти примеры есть на указанной странице.

Где еще можно найти дешифратор я не знаю. Вряд ли он реально будет существовать, с учетом особенностей работы современных шифровальщиков. Полноценный дешифратор может быть только у авторов вируса.

Как расшифровать и восстановить файлы после вируса CRYPTED000007

Что делать, когда вирус CRYPTED000007 зашифровал ваши файлы? Техническая реализация шифрования не позволяет выполнить расшифровку файлов без ключа или дешифратора, который есть только у автора шифровальщика. Может быть есть какой-то еще способ его получить, но у меня нет такой информации. Нам остается только попытаться восстановить файлы подручными способами. К таким относится:

- Инструмент теневых копий windows.

- Программы по восстановлению удаленных данных

Для начала проверим, включены ли у нас теневые копии. Этот инструмент по-умолчанию работает в windows 7 и выше, если вы его не отключили вручную. Для проверки открываем свойства компьютера и переходим в раздел защита системы.

Если вы во время заражения не подтвердили запрос UAC на удаление файлов в теневых копиях, то какие-то данные у вас там должны остаться. Подробнее об этом запросе я рассказал в начале повествования, когда рассказывал о работе вируса.

Для удобного восстановления файлов из теневых копий предлагаю воспользоваться бесплатной программой для этого — ShadowExplorer . Скачивайте архив, распаковывайте программу и запускайте.

Откроется последняя копия файлов и корень диска C. В левом верхнем углу можно выбрать резервную копию, если у вас их несколько. Проверьте разные копии на наличие нужных файлов. Сравните по датам, где более свежая версия. В моем примере ниже я нашел 2 файла на рабочем столе трехмесячной давности, когда они последний раз редактировались.

Мне удалось восстановить эти файлы. Для этого я их выбрал, нажал правой кнопкой мыши, выбрал Export и указал папку, куда их восстановить.

Вы можете восстанавливать сразу папки по такому же принципу. Если у вас работали теневые копии и вы их не удаляли, у вас достаточно много шансов восстановить все, или почти все файлы, зашифрованные вирусом. Возможно, какие-то из них будут более старой версии, чем хотелось бы, но тем не менее, это лучше, чем ничего.

Если по какой-то причине у вас нет теневых копий файлов, остается единственный шанс получить хоть что-то из зашифрованных файлов — восстановить их с помощью средств восстановления удаленных файлов. Для этого предлагаю воспользоваться бесплатной программой Photorec .

Запускайте программу и выбирайте диск, на котором будете восстанавливать файлы. Запуск графической версии программы выполняет файл qphotorec_win.exe . Необходимо выбрать папку, куда будут помещаться найденные файлы. Лучше, если эта папка будет располагаться не на том же диске, где мы осуществляем поиск. Подключите флешку или внешний жесткий диск для этого.

Процесс поиска будет длиться долго. В конце вы увидите статистику. Теперь можно идти в указанную ранее папку и смотреть, что там найдено. Файлов будет скорее всего много и большая часть из них будут либо повреждены, либо это будут какие-то системные и бесполезные файлы. Но тем не менее, в этом списке можно будет найти и часть полезных файлов. Тут уже никаких гарантий нет, что найдете, то и найдете. Лучше всего, обычно, восстанавливаются изображения.

Если результат вас не удовлетворит, то есть еще программы для восстановления удаленных файлов. Ниже список программ, которые я обычно использую, когда нужно восстановить максимальное количество файлов:

- R.saver

- Starus File Recovery

- JPEG Recovery Pro

- Active File Recovery Professional

Программы эти не бесплатные, поэтому я не буду приводить ссылок. При большом желании, вы сможете их сами найти в интернете.

Весь процесс восстановления файлов подробно показан в видео в самом конце статьи.

Касперский, eset nod32 и другие в борьбе с шифровальщиком Filecoder.ED

Популярные антивирусы определяю шифровальщик CRYPTED000007 как Filecoder.ED и дальше может быть еще какое-то обозначение. Я пробежался по форумам основных антивирусов и не увидел там ничего полезного. К сожалению, как обычно, антивирусы оказались не готовы к нашествию новой волны шифровальщиков. Вот сообщение с форума Kaspersky.

Антивирусы традиционно пропускают новые модификации троянов-шифровальщиков. И тем не менее, я рекомендую ими пользоваться. Если вам повезет, и вы получите на почту шифровальщика не в первую волну заражений, а чуть позже, есть шанс, что антивирус вам поможет. Они все работает на шаг позади злоумышленников. Выходит новая версия вымогателя, антивирусы на нее не реагируют. Как только накапливается определенная масса материала для исследования по новому вирусу, антивирусы выпускают обновление и начинают на него реагировать.

Что мешает антивирусам реагировать сразу же на любой процесс шифрования в системе, мне не понятно. Возможно, есть какой-то технический нюанс на эту тему, который не позволяет адекватно среагировать и предотвратить шифрование пользовательских файлов. Мне кажется, можно было бы хотя бы предупреждение выводить на тему того, что кто-то шифрует ваши файлы, и предложить остановить процесс.

Куда обратиться за гарантированной расшифровкой

Мне довелось познакомиться с одной компанией, которая реально расшифровывает данные после работы различных вирусов-шифровальщиков, в том числе CRYPTED000007. Их адрес — http://www.dr-shifro.ru . Оплата только после полной расшифровки и вашей проверки. Вот примерная схема работы:

- Специалист компании подъезжает к вам в офис или на дом, и подписывает с вами договор, в котором фиксирует стоимость работ.

- Запускает дешифратор и расшифровывает все файлы.

- Вы убеждаетесь в том, что все файлы открываются, и подписываете акт сдачи/приемки выполненных работ.

- Оплата исключительно по факту успешного результата дешифрации.

Скажу честно, я не знаю, как они это делают, но вы ничем не рискуете. Оплата только после демонстрации работы дешифратора. Просьба написать отзыв об опыте взаимодействия с этой компанией.

Методы защиты от вируса CRYPTED000007

Как защититься от работы шифровальщика и обойтись без материального и морального ущерба? Есть несколько простых и эффективных советов:

- Бэкап! Резервная копия всех важных данных. И не просто бэкап, а бэкап, к которому нет постоянного доступа. Иначе вирус может заразить как ваши документы, так и резервные копии.

- Лицензионный антивирус. Хотя они не дают 100% гарантии, но шансы избежать шифрования увеличивают. К новым версиям шифровальщика они чаще всего не готовы, но уже через 3-4 дня начинают реагировать. Это повышает ваши шансы избежать заражения, если вы не попали в первую волну рассылки новой модификации шифровальщика.

- Не открывайте подозрительные вложения в почте. Тут комментировать нечего. Все известные мне шифровальщики попали к пользователям через почту. Причем каждый раз придумываются новые ухищрения, чтобы обмануть жертву.

- Не открывайте бездумно ссылки, присланные вам от ваших знакомых через социальные сети или мессенджеры. Так тоже иногда распространяются вирусы.

- Включите в windows отображение расширений файлов. Как это сделать легко найти в интернете. Это позволит вам заметить расширение файла на вирусе. Чаще всего оно будет .exe , .vbs , .src . В повседеневной работе с документами вам вряд ли попадаются подобные расширения файлов.

Постарался дополнить то, что уже писал раньше в каждой статье про вирус шифровальщик. А пока прощаюсь. Буду рад полезным замечаниям по статье и вирусу-шифровальщику CRYPTED000007 в целом.

Видео c расшифровкой и восстановлением файлов

Здесь пример предыдущей модификации вируса, но видео полностью актуально и для CRYPTED000007.